红队大佬私藏的漏洞检测工具:Z0SCAN,一键扫出隐蔽漏洞!

0x01 工具下载

夸克网盘分享

0x02 工具简介

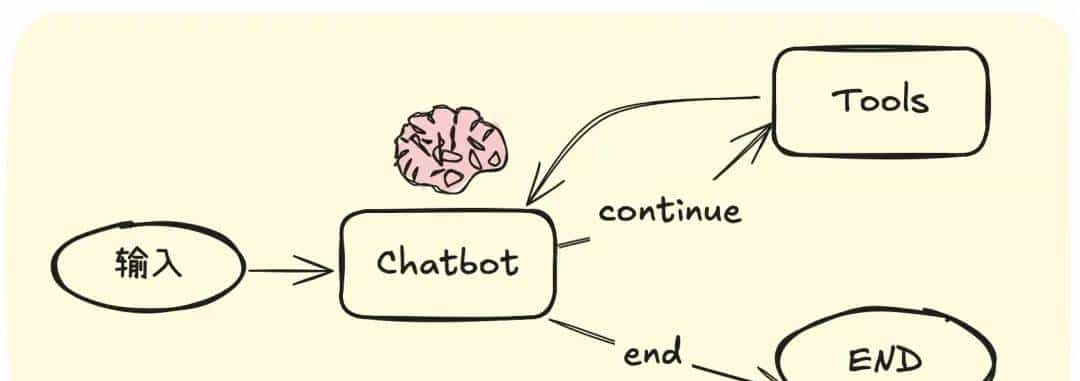

z0scan(简称z0)是一款基于Python开发的Web漏洞扫描工具,兼具主动和被动扫描能力。该项目摒弃了冗杂的组件及框架POC,专注于Web应用和常见服务漏洞检测,采用模块化设计,注重实际扫描效率与边缘类冷门漏洞的发现。

z0 具备智能化的扫描策略、全面的参数解析能力、便捷的数据管理、良好的跨平台支持:

- 集成WAF识别和指纹检测功能,可根据目标特征动态调整扫描策略

- 通过优化请求频率和检测逻辑,尽可能减少对目标系统业务的干扰

- 支持解析JSON、XML等结构化数据中的参数

- 具备伪静态URL参数识别功能,扩展了漏洞检测范围

- 采用SQLite3数据库存储扫描记录,便于结果管理和去重处理

- 数据默认存储在data/z0scan.db文件中

- 基于Python3开发,支持主流操作系统

- 可在Termux等移动端环境中运行

0x03 工具使用

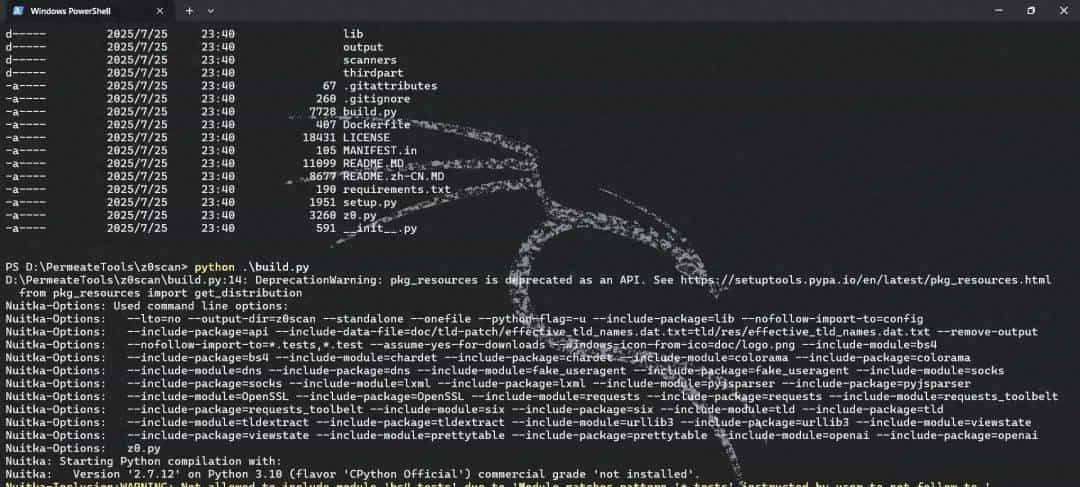

构建适合自己环境的可执行文件:

# 参考网络步骤部署编译环境

git clone https://github.com/JiuZero/z0scan.git

cd z0scan

# 补齐依赖

pip install -r requirements.txt

# 需要ccache!

# 安装ZeroMQ(可选,默认socket)

pip install pyzmq

# 安装编译器

pip install nuitka zstandard imageio

# 构建可执行命令

python build.py

# 随后可执行文件会被生成至dist文件夹中

# 同时脚本会将dist文件压缩为一份zip文件备份这边推荐在第三部分获取发行版本,由于手动构建可能需要等很久(不要问我怎么知道的)。

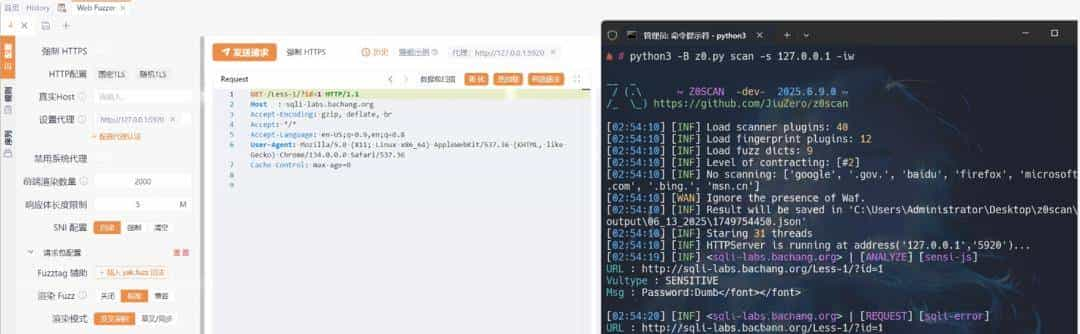

被动扫描

默认配置下被动扫描(浏览器转发流量到5920端口)

z0 scan -s 127.0.0.1:5920常用推荐

z0 scan -s 127.0.0.1:5920 --risk 0,1,2,3 --level 2--disable cmdi,unauth主动扫描

默认配置下主动扫描

# 由Burp/Yakit发起请求流量的主动检测(推荐)

z0 scan -s 127.0.0.1:5920

# 直接检测

z0 scan -u https://example.com/?id=1

# 遍历URL列表检测

z0 scan -f urls.txt

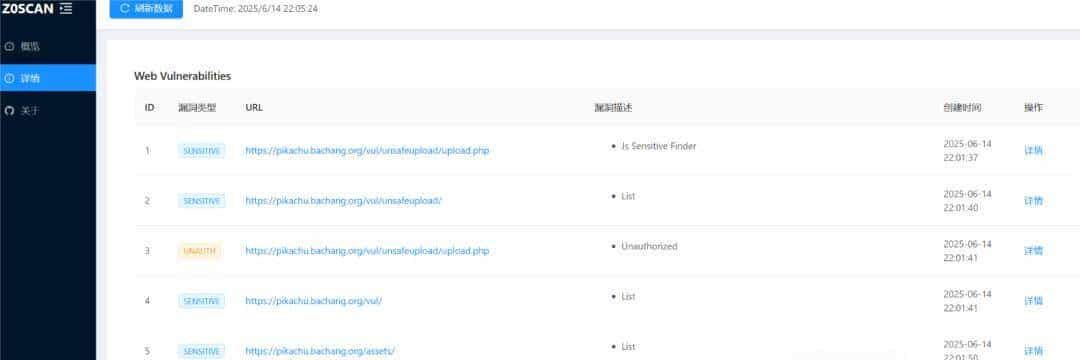

报告展示

点击下方链接,协助小白轻松学Kali与编程

白帽课堂

© 版权声明

文章版权归作者所有,未经允许请勿转载。

转

收藏了,感谢分享